Por AJ Vicens y Raphael Satter

WASHINGTON (Reuters) – Un hacker que violó el servicio de comunicaciones utilizado por el exasesor de seguridad nacional de Donald Trump, Mike Waltz, a principios de este mes interceptó mensajes de un grupo más amplio de altos cargos estadounidenses de lo que se había informado anteriormente, según una investigación de Reuters. La brecha podría aumentar las dudas sobre la seguridad de los datos en el Gobierno de Trump.

Reuters identificó a más de 60 usuarios gubernamentales únicos de la plataforma de mensajería TeleMessage en un paquete de datos filtrados proporcionados por Distributed Denial of Secrets, una organización estadounidense sin ánimo de lucro cuya misión es archivar documentos pirateados y filtrados de interés público. El alijo incluía material de equipos de respuesta a catástrofes, responsables de aduanas, varios empleados diplomáticos estadounidenses, al menos un empleado de la Casa Blanca y miembros del Servicio Secreto. Los mensajes revisados por Reuters abarcaban un periodo de tiempo aproximado de un día que finalizó el 4 de mayo y muchos de ellos estaban incompletos.

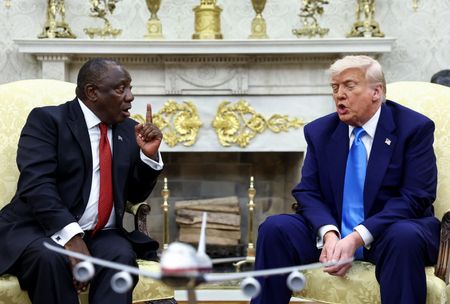

Poco conocido fuera de los círculos gubernamentales y financieros, TeleMessage atrajo la atención de los medios de comunicación después de que el 30 de abril una fotografía de Reuters mostrara a Waltz comprobando la versión de TeleMessage de la aplicación Signal, centrada en la privacidad, durante una reunión del gabinete.

Aunque Reuters no pudo verificar todo el contenido del paquete de TeleMessage, en más de media docena de casos pudo establecer que los números de teléfono de los datos filtrados se atribuían correctamente a sus propietarios. Uno de los destinatarios de los mensajes interceptados, un solicitante de ayuda de la Agencia Federal de Gestión de Emergencias, confirmó a Reuters que el mensaje filtrado era auténtico; una empresa de servicios financieros cuyos mensajes fueron interceptados de forma similar también confirmó su autenticidad.

Basándose en su limitada revisión, Reuters no descubrió nada que pareciera claramente sensible y no descubrió chats de Waltz o de otros cargos del gabinete. Algunos chats sí parecían referirse a los planes de viaje de altos cargos del Gobierno. Un grupo de Signal, “POTUS | ROMA-VATICANO | PRENSA GC”, parecía referirse a la logística de un acto en el Vaticano. Otro parecía hablar del viaje de altos cargos estadounidenses a Jordania.

Reuters se puso en contacto con todas las personas que pudo identificar en busca de comentarios; algunas confirmaron sus identidades, pero la mayoría no respondieron o remitieron las preguntas a sus respectivas agencias.

Reuters no pudo averiguar cómo había utilizado TeleMessage cada agencia. El servicio, que toma versiones de aplicaciones populares y permite archivar sus mensajes de acuerdo con las normas gubernamentales, lleva paralizado desde el 5 de mayo, cuando se suspendió “por precaución”. El propietario de TeleMessage, la empresa de comunicaciones digitales Smarsh, en Portland (Oregón), no respondió a las peticiones de comentarios sobre los datos filtrados.

La Casa Blanca dijo en un comunicado que estaba “al tanto del incidente de ciberseguridad en Smarsh”, pero no ofreció comentarios sobre su uso de la plataforma. El Departamento de Estado no respondió a los correos electrónicos. El Departamento de Seguridad Nacional (DHS, por sus siglas en inglés), la agencia matriz de FEMA, CISA, el Servicio Secreto y Aduanas y Protección de Fronteras, tampoco respondió a los mensajes. FEMA dijo en un correo electrónico que no tenía “ninguna prueba” de que su información se hubiera visto comprometida. Tampoco respondió cuando se le enviaron copias de los mensajes internos de FEMA. Un portavoz del CBP repitió una declaración anterior en la que señalaba que había desactivado TeleMessage y que estaba investigando la filtración.

RIESGO DE METADATOS

Los datos de contratación federal muestran que el Departamento de Estado y el DHS han tenido contratos con TeleMessage en los últimos años, al igual que los Centros para el Control de Enfermedades (CDC, por sus siglas en inglés). Un portavoz de los CDC dijo a Reuters en un correo electrónico el lunes que la agencia probó el software en 2024 para evaluar su potencial para los requisitos de gestión de registros “pero descubrió que no se ajustaba a nuestras necesidades”. El estado de los otros contratos no estaba claro. Una semana después de ese hackeo, la agencia de ciberdefensa estadounidense CISA recomendó a los usuarios “dejar de utilizar el producto”, sin que Smarsh proporcionara instrucciones sobre cómo usar la aplicación.

Jake Williams, exespecialista cibernético de la Agencia de Seguridad Nacional, dijo que, incluso si los mensajes de texto interceptados eran inocuos, la gran cantidad de metadatos, el quién y el cuándo de las conversaciones y grupos de chat filtrados, planteaba un riesgo de contrainteligencia.

“Incluso si no tienes el contenido, se trata de un acceso de inteligencia de primer nivel”, dijo Williams, ahora vicepresidente de investigación y desarrollo de la empresa de ciberseguridad Hunter Strategy.

El uso previo de Waltz de Signal creó un furor público cuando accidentalmente agregó a un periodista prominente a un chat de Signal donde él y otros altos cargos del gabinete de Trump estaban discutiendo los ataques aéreos contra Yemen en tiempo real. Poco después, Waltz fue expulsado de su puesto, aunque no del Gobierno: Trump dijo que estaba pensando en Waltz para ser el próximo embajador de Estados Unidos ante las Naciones Unidas.

Las circunstancias que rodearon el uso de TeleMessage por parte de Waltz no han trascendido públicamente y ni él ni la Casa Blanca han respondido a preguntas sobre el asunto.

(Información de Raphael Satter y AJ Vicens; edición de Chris Sanders y Anna Driver; edición en español de María Bayarri Cárdenas)